ThePhish: 强大的自动化钓鱼邮件分析利器

在当今的网络安全环境中,钓鱼邮件已成为最常见且危害巨大的攻击载体之一。面对数量庞大且不断增长的可疑邮件,安全分析师往往需要花费大量时间进行重复性的分析工作。为了解决这一问题,一款名为ThePhish的开源自动化钓鱼邮件分析工具应运而生,它可以极大地提高分析效率,帮助安全团队更快速地应对钓鱼邮件威胁。

ThePhish 简介

ThePhish是一款基于TheHive、Cortex和MISP的自动化钓鱼邮件分析工具。它是一个用Python 3编写的Web应用程序,使用Flask作为Web框架。ThePhish可以自动完成从提取邮件中的可观察对象(observable)到得出最终判断的整个分析过程。此外,它还允许分析师在必要时介入分析过程,获取更多细节信息。

ThePhish主要具有以下特点:

- 自动提取邮件头和正文中的可观察对象

- 利用TheHive创建分析案例

- 通过Cortex分析器对可观察对象进行自动化分析

- 根据分析结果自动生成判断结果

- 支持分析师手动干预,进行深入分析

- 与MISP集成,可导出恶意指标

- 提供Web界面,操作简单直观

通过自动化大部分重复性工作,ThePhish可以让安全分析师将精力集中在真正需要人工判断的关键环节,从而大幅提高钓鱼邮件分析的效率。

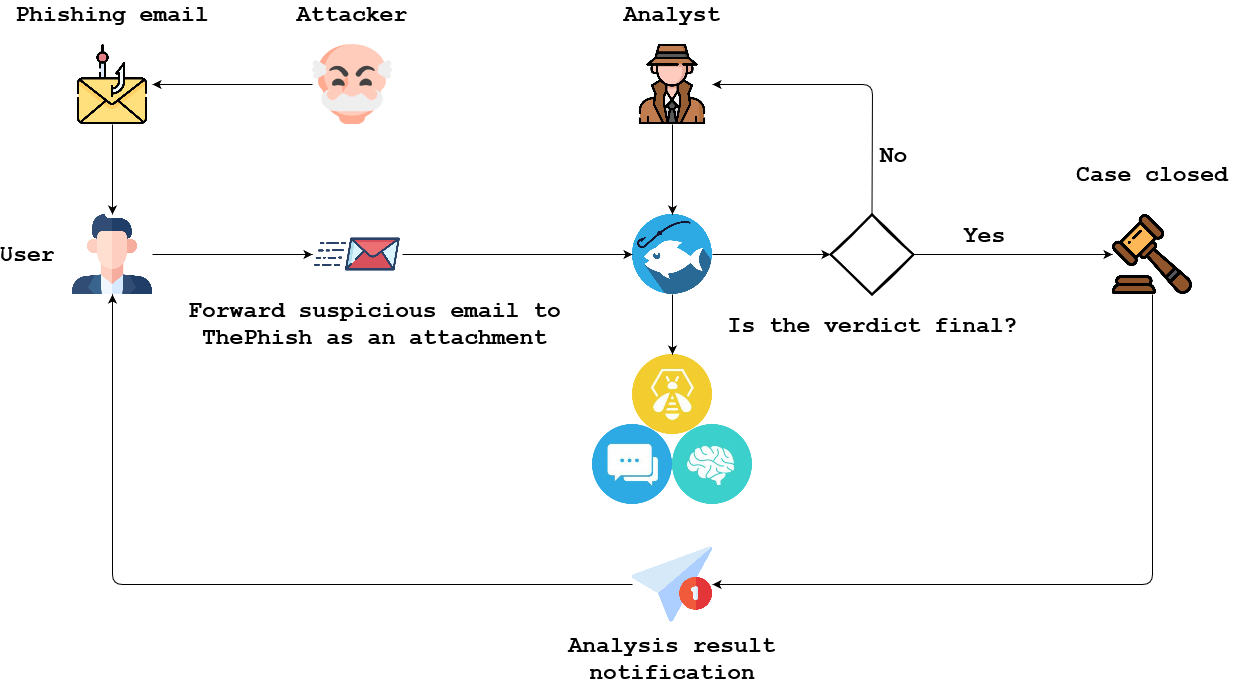

ThePhish 工作流程

ThePhish的整体工作流程如下:

-

攻击者发起钓鱼攻击,向用户发送钓鱼邮件。

-

收到可疑邮件的用户将其作为附件转发到ThePhish使用的邮箱。

-

分析师通过ThePhish的Web界面选择要分析的邮件。

-

ThePhish从邮件中提取所有可观察对象,并在TheHive中创建分析案例。

-

通过Cortex对提取的可观察对象进行自动化分析。

-

ThePhish根据分析结果计算出最终判断。

-

如果判断结果明确,ThePhish会关闭案例并通知用户。对于恶意邮件,还会将案例导出到MISP。

-

如果判断结果不明确,则需要分析师介入。分析师需要在TheHive中审查案例和分析结果,得出最终判断,然后通知用户并关闭案例。

这种工作流程可以极大地提高分析效率。对于大多数情况,ThePhish可以自动完成整个分析过程。即使在需要人工介入的情况下,大部分前期工作也已经由ThePhish自动完成,分析师只需专注于关键判断。

ThePhish 使用示例

下面通过一个具体示例来展示ThePhish的使用过程:

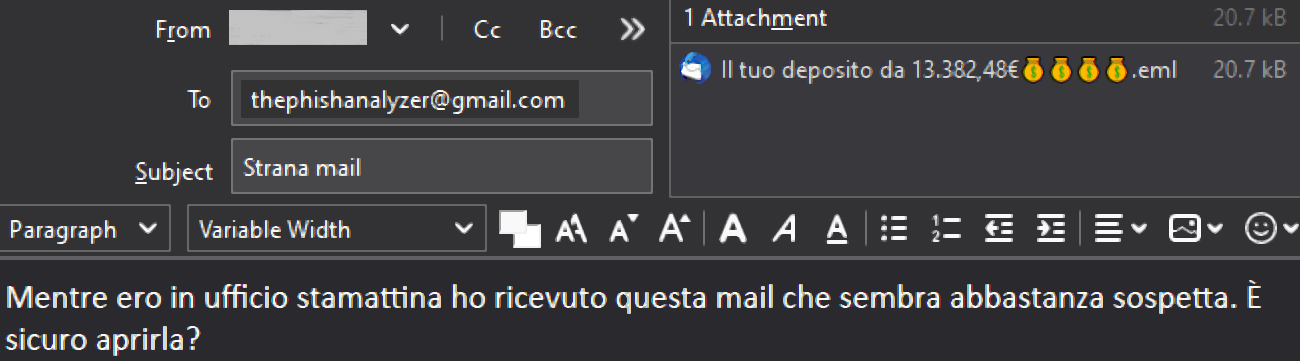

1. 用户转发可疑邮件

当用户收到可疑邮件时,需要将其作为EML格式附件转发到ThePhish使用的邮箱。这样可以保留原始邮件头信息,避免污染。

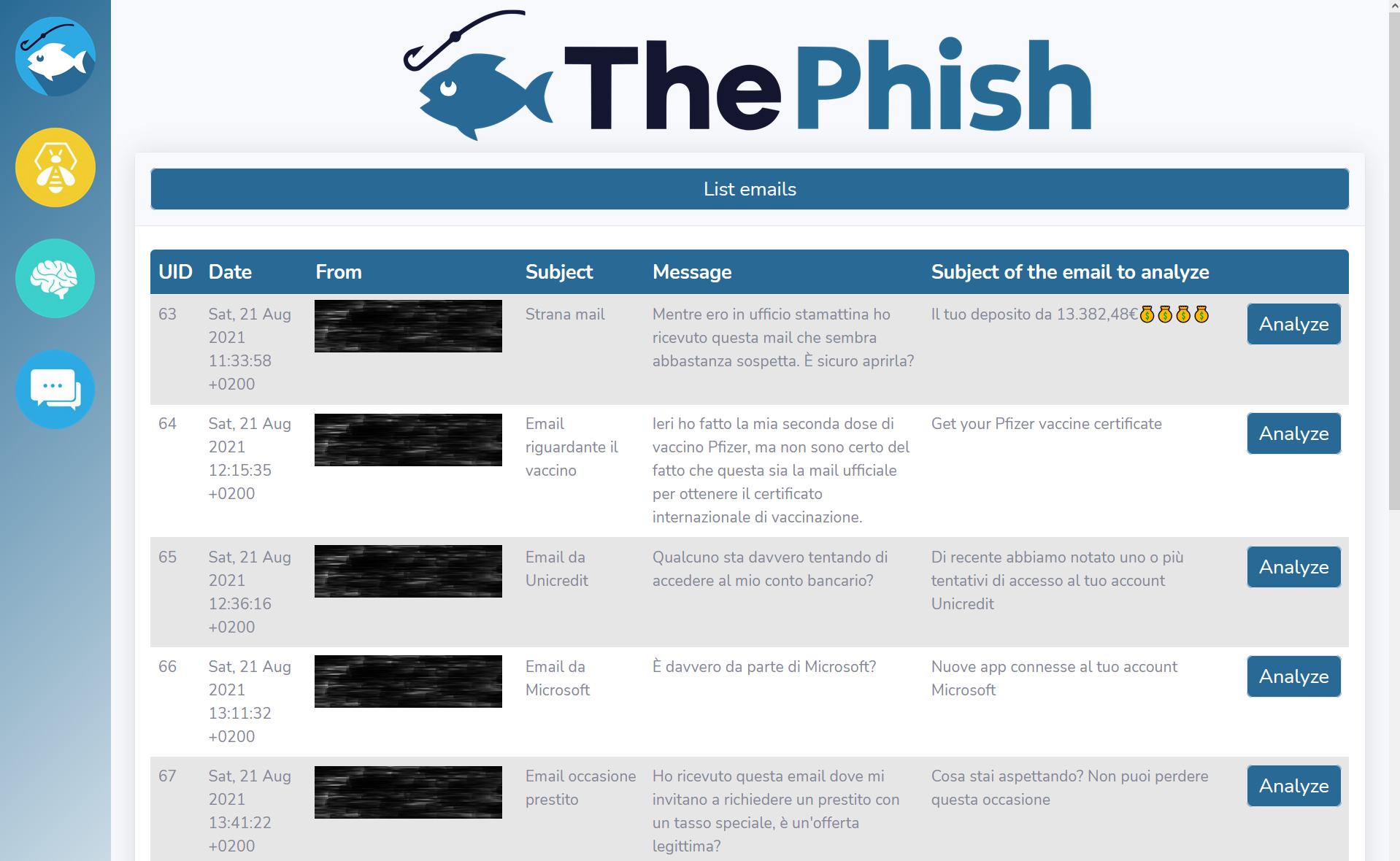

2. 分析师启动分析

分析师登录ThePhish的Web界面,点击"List emails"按钮获取待分析邮件列表。选择要分析的邮件后,点击"Analyze"按钮启动分析。

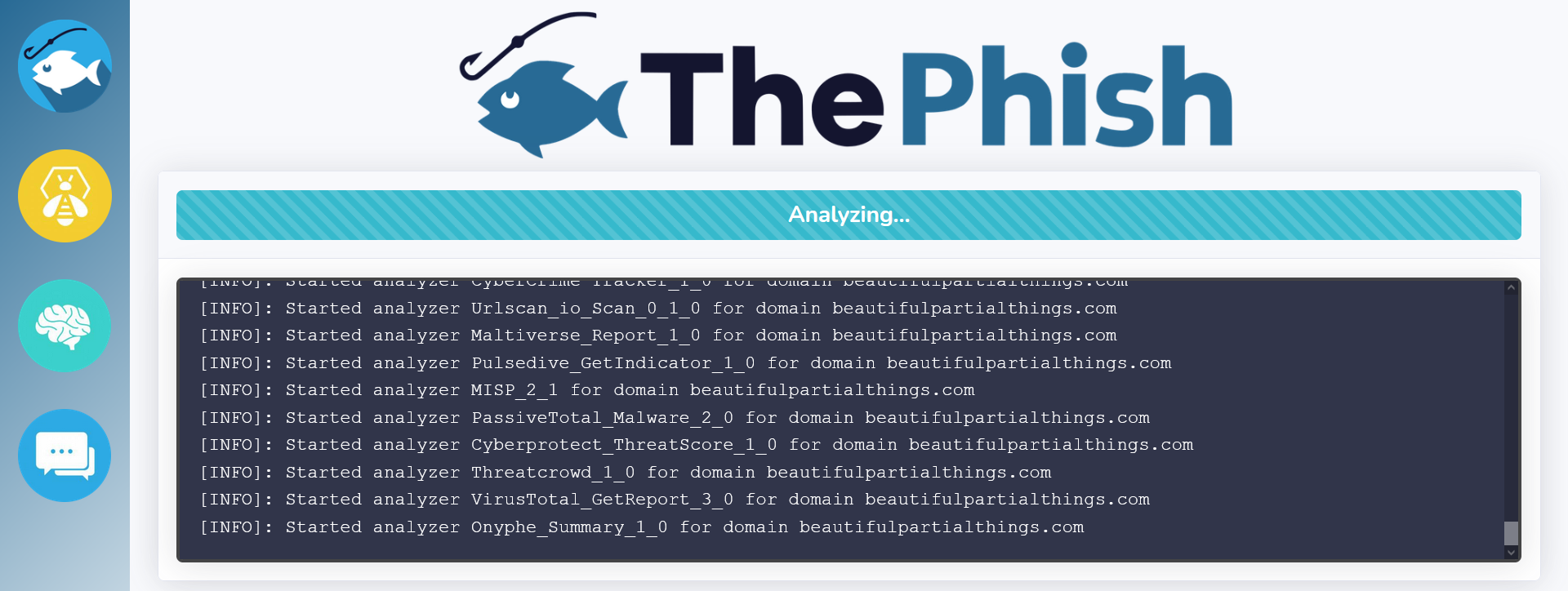

3. 自动化分析过程

ThePhish会自动执行以下步骤:

- 从邮件中提取可观察对象(URL、域名、IP地址、邮件地址、附件等)

- 在TheHive中创建分析案例

- 通过Cortex对提取的可观察对象进行自动化分析

- 根据分析结果计算出判断结果

分析过程中的进度会实时显示在Web界面上。

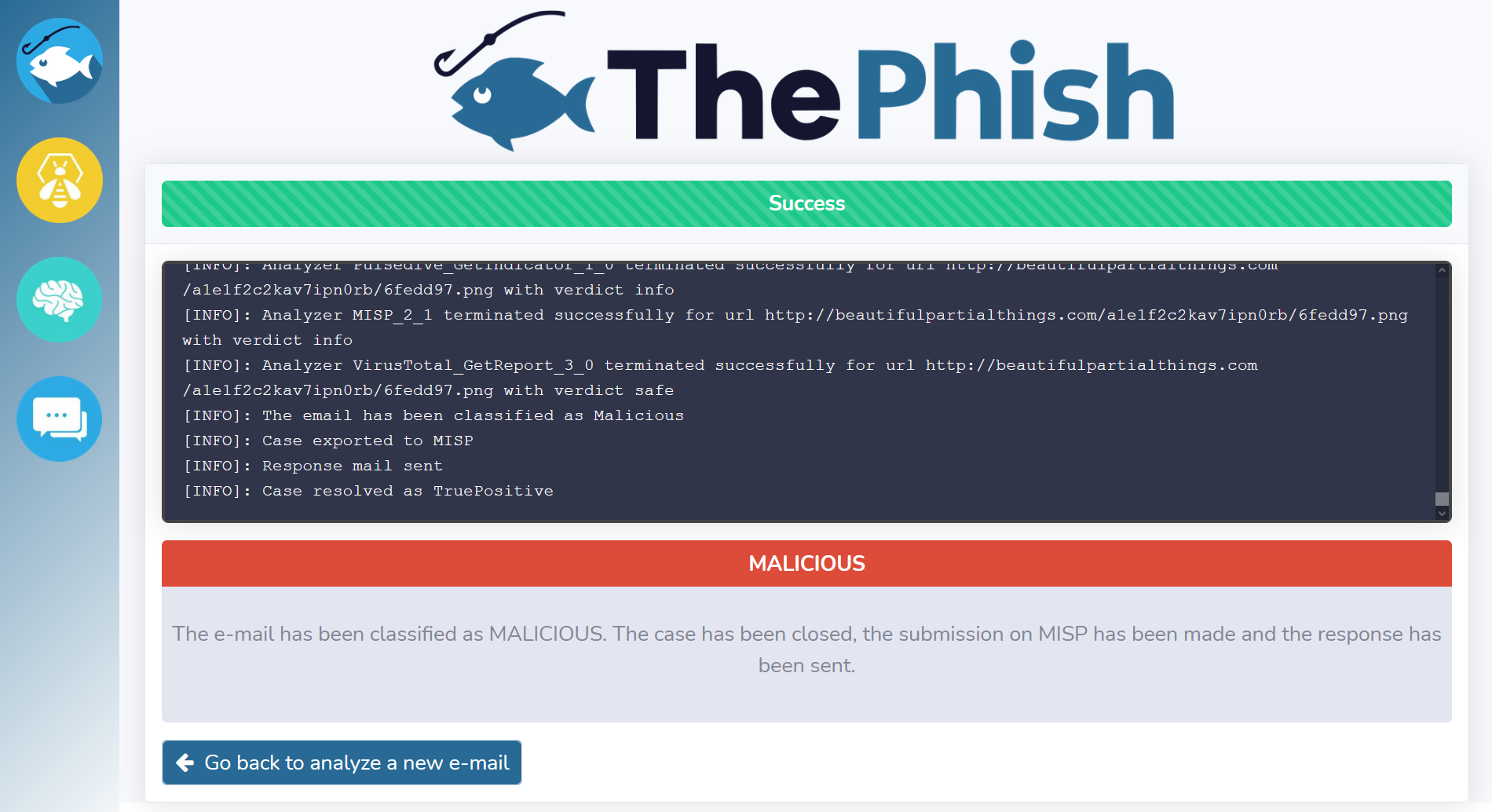

4. 分析结果处理

-

如果判断结果为"恶意",ThePhish会:

- 将相关可观察对象标记为IoC

- 将案例导出到MISP

- 通过邮件通知用户结果

- 关闭TheHive中的案例

-

如果判断结果为"安全",ThePhish会:

- 通过邮件通知用户结果

- 关闭TheHive中的案例

-

如果判断结果为"可疑",ThePhish会:

- 在Web界面上显示结果,等待分析师进一步分析

- 分析师需要在TheHive中审查案例详情,得出最终判断

- 手动通知用户、关闭案例,必要时导出到MISP

通过这种自动化流程,ThePhish可以大幅提高分析效率,让分析师将精力集中在真正需要人工判断的案例上。

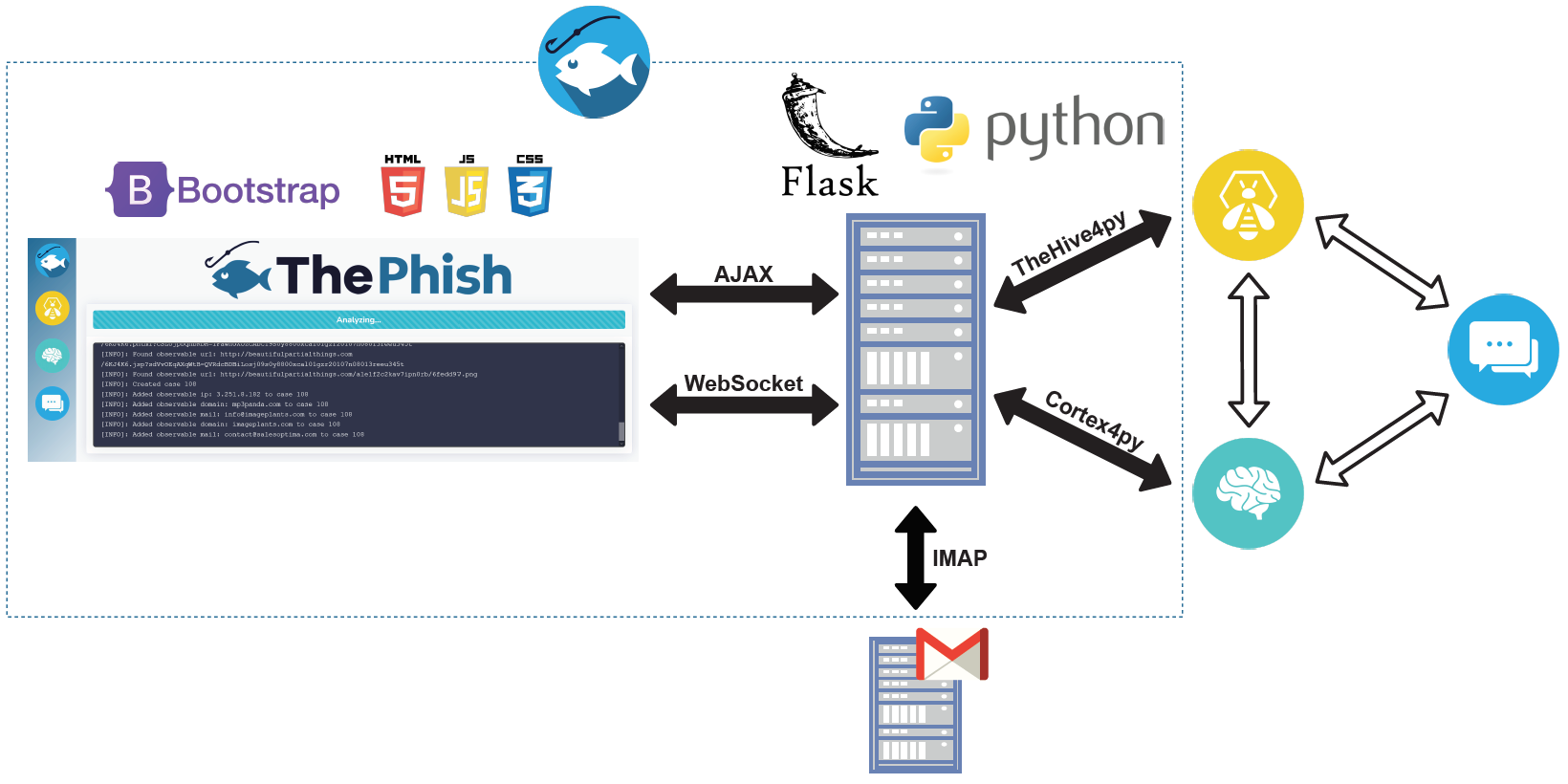

ThePhish 实现架构

ThePhish的整体架构如下:

主要组件包括:

- Flask Web服务器:提供Web界面

- 后端逻辑模块:实现核心分析功能

- WebSocket:用于实时显示分析进度

- TheHive4py/Cortex4py:与TheHive和Cortex交互的Python客户端

- IMAP客户端:用于获取待分析邮件

ThePhish通过这种模块化设计,实现了高效的自动化分析流程,同时保留了灵活性,可以根据需要进行定制和扩展。

ThePhish 部署

ThePhish支持两种部署方式:

-

使用Docker和Docker Compose快速部署

ThePhish提供了Docker模板,可以快速部署包含TheHive、Cortex、MISP在内的完整环境。这种方式适合快速试用或测试环境。

-

从头开始安装

如果已有TheHive、Cortex、MISP环境,可以直接安装ThePhish并进行配置。这种方式更适合生产环境。

详细的安装和配置步骤可以参考ThePhish的官方文档。

分析器配置

ThePhish的分析能力主要来自于Cortex的各种分析器。用户可以根据需要启用和配置不同的分析器。ThePhish还提供了分析器级别配置功能,可以对分析器的判断结果进行调整,以适应不同场景的需求。

ThePhish已经过测试的分析器包括:

- VirusTotal

- URLhaus

- PhishTank

- AbuseIPDB

- EmailRep

- 等40多个常用分析器

通过合理配置这些分析器,可以大幅提高ThePhish的分析准确性。

ThePhish的优势

与其他同类工具相比,ThePhish具有以下优势:

-

高度自动化:可以自动完成从提取可观察对象到得出判断的全流程。

-

集成度高:与TheHive、Cortex、MISP等主流开源安全平台深度集成。

-

可扩展性强:支持灵活配置分析器,可根据需求进行定制。

-

操作简单:提供直观的Web界面,易于使用。

-

开源免费:采用AGPLv3开源协议,可自由使用和修改。

-

社区活跃:在GitHub上有1000+星标,持续更新维护。

这些优势使ThePhish成为一个强大而灵活的钓鱼邮件分析工具,可以很好地满足不同规模安全团队的需求。

总结

在当今复杂的网络安全环境中,高效的钓鱼邮件分析工具对于安全团队至关重要。ThePhish通过自动化大部分重复性工作,让分析师可以将精力集中在真正需要人工判断的关键环节,从而大幅提高分析效率。它与主流开源安全平台的深度集成,以及灵活的配置选项,使其可以很好地适应不同场景的需求。

作为一个活跃的开源项目,ThePhish正在得到越来越多安全从业者的关注和使用。未来,随着功能的不断完善和社区的持续贡献,ThePhish有望成为应对钓鱼邮件威胁的重要工具之一。对于希望提高钓鱼邮件分析效率的安全团队来说,ThePhish无疑是一个值得尝试的解决方案。