CSPRNG简介

CSPRNG(Cryptographically Secure Pseudo-Random Number Generator)是一种专门为加密应用设计的伪随机数生成器。与普通的随机数生成器相比,CSPRNG能够提供更高质量的随机性和安全性,是现代密码学和网络安全中不可或缺的组成部分。

CSPRNG的核心特点是能够生成在统计学上不可预测和不可重现的随机数序列。这意味着即使攻击者掌握了大量已生成的随机数,也无法推测出下一个随机数是什么。这种特性使得CSPRNG非常适合用于生成加密密钥、初始化向量等敏感的密码学参数。

CSPRNG的工作原理

典型的CSPRNG由以下几个关键部分组成:

- 熵源:从物理过程中收集真正的随机性,如硬件噪声、用户输入等。

- 种子生成:利用熵源生成初始种子。

- 状态更新:利用加密算法不断更新内部状态。

- 输出生成:根据内部状态生成伪随机数输出。

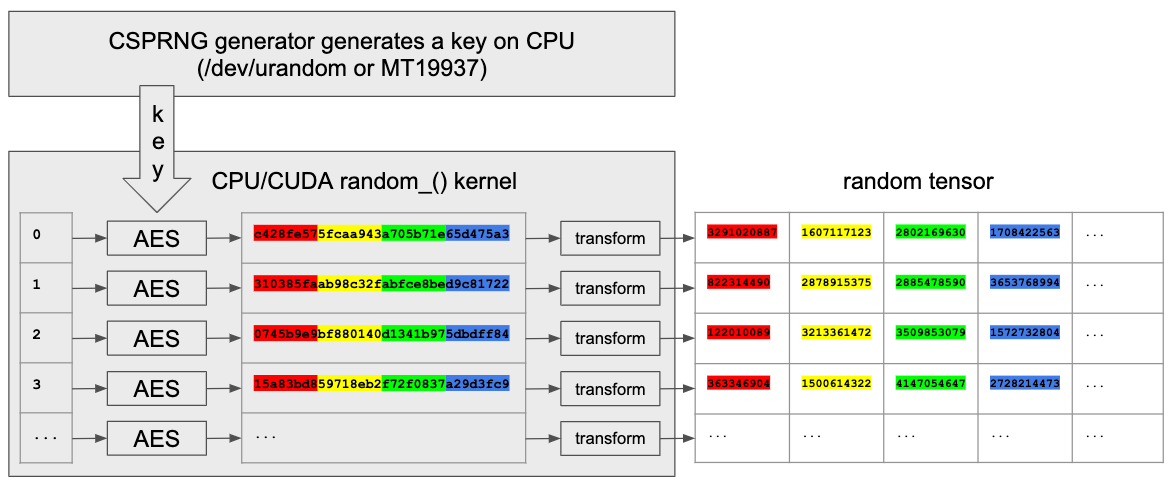

如上图所示,CSPRNG首先会从系统熵池中获取随机种子,然后利用AES等加密算法不断更新内部状态,最后根据当前状态生成随机数输出。这种设计保证了输出的不可预测性和不可重现性。

CSPRNG的主要特性

与普通伪随机数生成器相比,CSPRNG具有以下几个重要特性:

- 不可预测性:下一个输出无法从之前的输出推测出来。

- 不可逆性:无法从输出推算出内部状态。

- 均匀分布:输出在其范围内呈均匀分布。

- 高周期性:很长时间内不会重复相同的序列。

- 抗差分攻击:部分内部状态泄露不会危及整个系统。

这些特性使得CSPRNG能够满足现代密码学应用的严格要求,为各种安全协议和系统提供可靠的随机性来源。

CSPRNG的实际应用

CSPRNG在密码学和网络安全中有广泛的应用,主要包括:

- 生成加密密钥

- 产生初始化向量(IV)

- 生成一次性密码(OTP)

- 产生随机挑战值

- 生成数字签名的随机数

- 产生会话密钥

- 生成盐值(Salt)

此外,CSPRNG还被用于区块链、游戏、模拟等需要高质量随机性的领域。

主流CSPRNG实现

目前主流的CSPRNG实现包括:

- /dev/urandom(Linux/Unix)

- CryptGenRandom(Windows)

- RdRand(Intel CPU指令)

- NIST SP 800-90A(Hash_DRBG, HMAC_DRBG, CTR_DRBG)

其中/dev/urandom是Linux/Unix系统中最常用的CSPRNG,它从系统熵池中获取随机性,能提供高质量的随机数。

CSPRNG在Python中的使用

Python标准库提供了secrets模块,专门用于生成加密安全的随机数:

import secrets

# 生成随机整数

random_int = secrets.randbelow(100)

# 生成随机字节串

random_bytes = secrets.token_bytes(16)

# 生成随机URL安全的字符串

random_string = secrets.token_urlsafe()

对于需要更高性能的场景,可以使用第三方库如torchcsprng:

import torch

import torchcsprng as csprng

# 创建CSPRNG生成器

gen = csprng.create_random_device_generator('/dev/urandom')

# 生成随机tensor

random_tensor = torch.empty(10, dtype=torch.int64).random_(generator=gen)

CSPRNG的安全考虑

尽管CSPRNG本身设计很安全,但在实际使用中仍需注意以下几点:

- 种子的随机性:初始种子必须具有足够的随机性。

- 内部状态保护:防止内部状态泄露。

- 适时重新播种:定期从熵源获取新的随机性。

- 并发安全:多线程环境下需要保证线程安全。

- 输出处理:不要对原始输出进行简单的数学运算。

- 硬件随机性:可考虑结合硬件随机数生成器使用。

结语

CSPRNG作为现代密码学的基石,在保障信息系统安全方面发挥着至关重要的作用。随着量子计算等新技术的发展,CSPRNG也在不断evolve以应对新的挑战。作为开发者,我们应该了解CSPRNG的原理和正确使用方法,在需要加密安全随机数的场景下,优先选择成熟可靠的CSPRNG实现。

总之,CSPRNG是一个既简单又复杂的话题。简单在于使用方便,复杂在于背后涉及大量密码学知识。希望这篇文章能够帮助读者对CSPRNG有一个全面的认识,在实际工作中合理应用这一强大的工具。